Centro de Operaciones de Seguridad (SOC): Protección 24/7 para tu Empresa

En un entorno digital donde las ciberamenazas evolucionan constantemente, contar con un centro de operaciones de seguridad se ha convertido en una necesidad estratégica para empresas de todos los tamaños. Un SOC proporciona vigilancia continua, detección proactiva de amenazas y respuesta inmediata a incidentes, garantizando la protección de tus activos digitales las 24 horas del día.

¿Qué es un Centro de Operaciones de Seguridad?

Un centro de operaciones de seguridad, conocido por sus siglas en inglés SOC (Security Operations Center), es una unidad especializada que monitoriza, detecta, analiza y responde a incidentes de ciberseguridad de manera continuada. Se trata del núcleo centralizado desde el cual se coordina toda la estrategia de ciberdefensa de una organización.

A diferencia de las medidas de seguridad tradicionales que actúan de forma reactiva, un centro de operaciones de seguridad funciona como un sistema de vigilancia permanente que combina tecnología avanzada, procesos estructurados y profesionales especializados para mantener una postura de seguridad proactiva.

Componentes esenciales de un SOC

Un centro de operaciones de seguridad eficaz se construye sobre tres pilares fundamentales que trabajan de manera integrada:

Personas

Equipos de analistas de seguridad, ingenieros especializados y expertos en respuesta a incidentes que trabajan en turnos para garantizar cobertura continua. Estos profesionales poseen certificaciones específicas en ciberseguridad y conocimiento profundo de las tácticas, técnicas y procedimientos utilizados por los ciberdelincuentes.

Personas nuevas

Procesos

Metodologías estandarizadas para la detección, clasificación, investigación y resolución de incidentes de seguridad. Estos procedimientos incluyen planes de respuesta ante diferentes tipos de amenazas, protocolos de escalado y métricas para medir la efectividad de las acciones de seguridad.

Tecnología

Plataformas avanzadas de monitorización, sistemas SIEM (Security Information and Event Management), herramientas de detección de amenazas, soluciones de análisis forense y tecnologías de automatización que permiten procesar grandes volúmenes de datos en tiempo real.

Mientras que IT gestiona la infraestructura tecnológica, el SOC protege esa infraestructura contra amenazas internas y externas, funcionando como el sistema inmunológico digital de la organización.

Funciones Principales de un SOC 24/7

Un centro de operaciones de seguridad desarrolla múltiples funciones críticas que se organizan en tres categorías principales: actividades preventivas, operaciones de detección y monitorización continua, y respuesta ante incidentes.

Actividades preventivas y preparación

La prevención constituye la primera línea de defensa de cualquier centro de operaciones de seguridad eficaz. Estas actividades incluyen:

Gestión de Activos

Mantenimiento de un inventario exhaustivo y actualizado de todos los recursos tecnológicos de la organización. Esto incluye servidores, aplicaciones, dispositivos endpoint, sistemas en la nube y cualquier elemento que forme parte de la superficie de ataque. Sin un conocimiento completo de qué debe protegerse, resulta imposible establecer una defensa efectiva.

Evaluación de Vulnerabilidades

Realización periódica de análisis técnicos y auditorías de ciberseguridad para identificar debilidades en sistemas, aplicaciones y configuraciones. Estas evaluaciones permiten detectar puntos de entrada potenciales antes de que los atacantes los descubran.

Pruebas de Penetración

Simulación de ataques reales para probar la efectividad de los controles de seguridad implementados. Los equipos del SOC ejecutan escenarios de ataque controlados para identificar brechas en las defensas y validar la capacidad de respuesta.

Mantenimiento de Seguridad

Aplicación sistemática de parches de seguridad, actualizaciones de firmware y ajustes de configuración para mantener los sistemas protegidos contra vulnerabilidades conocidas. Esta tarea aparentemente rutinaria es fundamental, ya que muchos ciberataques exitosos explotan vulnerabilidades para las cuales ya existían parches disponibles.

Inteligencia de Amenazas

Recopilación y análisis continuo de información sobre nuevas amenazas, campañas de ataque activas y tácticas emergentes utilizadas por ciberdelincuentes siguiendo las mejores practicas europeas de ciberseguridad. Esta inteligencia permite al centro de operaciones de seguridad anticiparse a amenazas antes de que impacten a la organización.

Monitorización y detección continua

El corazón operativo de un SOC 24/7 es su capacidad de vigilancia ininterrumpida, que se basa en las siguientes premisas:

Supervisión en Tiempo Real

Análisis constante de registros de eventos, tráfico de red, actividad de usuarios y comportamiento de aplicaciones para identificar patrones anómalos que puedan indicar una amenaza. Esta monitorización procesa millones de eventos diarios, utilizando correlación avanzada para separar señales reales de falsos positivos.

Detección de Amenazas

Identificación de actividades sospechosas mediante la combinación de firmas de malware conocido, análisis de comportamiento y detección de anomalías. Los sistemas modernos de un centro de operaciones de seguridad emplean inteligencia artificial y machine learning para detectar amenazas avanzadas que evaden las defensas tradicionales.

Análisis de Logs

Recopilación y examen de registros generados por todos los sistemas de la infraestructura. Estos logs contienen evidencia forense crítica y pueden revelar cadenas de ataque complejas cuando se analizan adecuadamente.

Gestión de Alertas

Clasificación y priorización de las alertas de seguridad según su severidad y impacto potencial. Un SOC eficaz debe distinguir entre miles de alertas diarias para concentrar recursos en las amenazas genuinas.

Respuesta ante incidentes y recuperación

Cuando se detecta un incidente de seguridad, el centro de operaciones de seguridad ejecuta procedimientos estructurados de respuesta:

Contención Inmediata

Aislamiento de sistemas comprometidos para prevenir la propagación lateral del ataque. Esto puede incluir el bloqueo de direcciones IP maliciosas, desconexión de dispositivos infectados o restricción de cuentas de usuario comprometidas.

Investigación Forense

Análisis detallado del incidente para determinar el vector de ataque inicial, la extensión del compromiso, los sistemas afectados y las acciones realizadas por el atacante. Esta investigación proporciona información crucial para la erradicación completa de la amenaza.

Erradicación

Eliminación completa de la presencia del atacante de todos los sistemas comprometidos, incluyendo malware, puertas traseras, cuentas no autorizadas y cualquier persistencia establecida.

Recuperación

Restauración de sistemas afectados a su estado operativo normal, verificando que estén libres de amenazas antes de reintegrarlos a la producción. Esto incluye la restauración desde copias de seguridad cuando sea necesario.

Análisis Post-Incidente

Evaluación exhaustiva del incidente para extraer lecciones aprendidas, identificar mejoras en los procesos de seguridad y actualizar los procedimientos de respuesta.

Beneficios de Implementar un SOC en tu Empresa

La implementación de un centro de operaciones de seguridad proporciona ventajas estratégicas que trascienden la simple protección tecnológica, generando valor tangible para la organización.

Reducción del tiempo de detección y respuesta

Uno de los indicadores más críticos en ciberseguridad es el tiempo medio de detección (MTTD) y el tiempo medio de respuesta (MTTR). Las organizaciones sin un SOC tardan en promedio 207 días en detectar una brecha de seguridad, según estudios del sector. Un centro de operaciones de seguridad bien implementado reduce estos tiempos a horas o incluso minutos, minimizando drásticamente el daño potencial de un ataque.

Protección continua frente a amenazas emergentes

Los ciberdelincuentes no respetan horarios laborales. Los ataques ocurren en cualquier momento, frecuentemente durante fines de semana o festivos cuando las organizaciones tienen menor capacidad de respuesta. Un SOC 24/7 garantiza que siempre haya profesionales especializados monitorizando la infraestructura y listos para responder ante cualquier incidente.

Mejora del cumplimiento normativo

Regulaciones como el Esquema Nacional de Seguridad (ENS), la directiva NIS2 o la norma ISO 27001 establecen requisitos específicos sobre monitorización de seguridad, gestión de incidentes y registro de eventos. Un centro de operaciones de seguridad facilita el cumplimiento de estas obligacione.

Optimización de recursos de seguridad

Construir y mantener capacidades de seguridad avanzadas internamente requiere inversiones significativas en personal especializado, tecnología y formación continua. Un centro de operaciones de seguridad profesional concentra estos recursos y experiencia, permitiendo a las organizaciones acceder a capacidades de nivel enterprise sin necesidad de construir toda la infraestructura internamente.

SOC Interno vs SOC Externalizado: ¿Cuál Elegir?

Las organizaciones enfrentan una decisión estratégica fundamental: desarrollar un centro de operaciones de seguridad interno o contratar servicios especializados externalizados. Cada modelo presenta ventajas e implicaciones que deben evaluarse cuidadosamente.

| Aspecto | SOC Interno | SOC Externalizado |

|---|---|---|

| Inversión inicial | ⚠️ Muy elevada (100k-500k€+) | ✅ Sin inversión inicial |

| Cobertura 24/7 | ⚠️ Requiere 3+ turnos | ✅ Incluida en servicio |

| Tiempo implementación | ❌ 12-18 meses | ✅ 4-6 semanas |

| Reclutamiento talento | ❌ Complejo y costoso | ✅ Equipo completo incluido |

| Tecnología avanzada | ⚠️ Inversión continua | ✅ Actualizada siempre |

| Modelo de costes | ⚠️ Variable e impredecible | ✅ Suscripción predecible |

| Expertise especializado | ⚠️ Limitado por plantilla | ✅ Múltiples especialistas |

| Escalabilidad | ❌ Rígida | ✅ Flexible e inmediata |

| Control de datos | ✅ Total interno | ⚠️ Compartido con proveedor |

| Conocimiento negocio | ✅ Profundo interno | ⚠️ Requiere onboarding |

| Formación continua | ❌ Coste y tiempo alto | ✅ Incluida en servicio |

| Rotación personal | ❌ Riesgo operativo alto | ✅ No afecta servicio |

Modelo híbrido: lo mejor de ambos mundos

Algunas organizaciones optan por un enfoque híbrido, manteniendo capacidades básicas internas mientras externalizan funciones especializadas del centro de operaciones de seguridad. Este modelo permite combinar el conocimiento interno del negocio con la expertise externa en ciberseguridad avanzada.

¿Qué modelo elegir según tu empresa?

Elige SOC Interno si: Eres una gran corporación con presupuesto significativo, tienes requisitos de seguridad extremadamente específicos, enfrentas restricciones regulatorias sobre externalización, o necesitas control absoluto sobre datos y procesos.

Elige SOC Externalizado si: Buscas protección inmediata, tienes presupuesto limitado para inversión inicial, necesitas expertise especializado diverso, valoras la escalabilidad flexible, o eres una PYME/empresa mediana que no puede mantener equipos 24/7 internos.

Para la mayoría de empresas españolas, especialmente PYMES y organizaciones medianas, un SOC externalizado ofrece la mejor relación entre capacidades, costes y velocidad de implementación, permitiendo acceder a protección de nivel enterprise sin las barreras de entrada tradicionales.

¿Necesitas un SOC pero sin la complejidad de construirlo internamente?

Con Talio, accedes a un Centro de Operaciones de Seguridad completo en semanas, sin inversión inicial ni contratación de personal especializado. Protección 24/7 lista para funcionar.

¿Tu Empresa Necesita un Centro de Operaciones de Seguridad?

Identificar el momento adecuado para implementar un centro de operaciones de seguridad resulta crucial. Un SOC se hace especialmente necesario para organizaciones que enfrentan riesgos elevados, manejan datos sensibles o están sujetas a obligaciones regulatorias estrictas como ENS, NIS2 o ISO 27001.

Señales clave de que necesitas un SOC:

- Infraestructura compleja con múltiples sedes, cloud o terceros

- Datos sensibles o regulados que requieren protección continua

- Incidentes de seguridad recurrentes o intentos de intrusión

- Equipo IT sobrecargado con tareas de seguridad reactivas

- Falta de visibilidad sobre qué ocurre en tu red ahora mismo

- Respuesta lenta a incidentes que tarda días en lugar de horas

- Sin vigilancia nocturna ni cobertura en fines de semana

- Obligaciones ENS, NIS2 o ISO 27001 que cumplir

- Crecimiento rápido donde la seguridad no escala al mismo ritmo

El Centro de Operaciones de Seguridad de Talio

Talio ha desarrollado un centro de operaciones de seguridad diseñado específicamente para empresas españolas que necesitan protección continua contra ciberamenazas, cumplimiento normativo simplificado, y acceso a expertise especializado sin la complejidad de gestionar múltiples proveedores.

🔗 Solución integrada todo en uno

A diferencia de aproximaciones tradicionales que requieren contratar múltiples servicios y proveedores separados, el SOC 24/7 de Talio se integra completamente en nuestra plataforma centralizada de ciberseguridad y cumplimiento. Esta integración significa que tu organización tiene un único punto de contacto para todas las necesidades de seguridad: monitorización SOC, consultoría de cumplimiento, formación de equipos, auditorías técnicas, y gestión de incidentes.

Esta consolidación elimina la complejidad operativa de coordinar múltiples vendors, reduce costes de integración, y garantiza que todos los componentes de tu estrategia de seguridad trabajan coherentemente hacia los mismos objetivos.

🗓️ Monitorización continua 24/7/365

Nuestro centro de operaciones de seguridad proporciona vigilancia ininterrumpida de tu infraestructura tecnológica completa. Equipos especializados de analistas trabajan en turnos para garantizar que siempre haya expertos monitorizando tu entorno, detectando amenazas y respondiendo a incidentes, independientemente del momento en que ocurran.

Esta cobertura continua resulta especialmente valiosa para organizaciones que no pueden mantener equipos de seguridad propios trabajando por turnos, pero necesitan la tranquilidad de saber que sus sistemas están protegidos incluso durante noches, fines de semana y festivos.

🇪🇸 Especialización en normativa española

Comprendemos profundamente el panorama regulatorio español. Nuestro SOC 24/7 está diseñado para facilitar el cumplimiento de ENS, NIS2 e ISO 27001, generando automáticamente la documentación, evidencias y reportes necesarios para auditorías y demostraciones de conformidad.

Esta especialización en el contexto español nos diferencia de soluciones internacionales genéricas que pueden requerir adaptaciones significativas para alinearse con requisitos locales específicos.

🏢 Enfoque en PYMES y empresas medianas

Aunque nuestro centro de operaciones de seguridad emplea tecnología y procesos de nivel enterprise, hemos optimizado la solución específicamente para hacerla accesible a PYMES y organizaciones medianas. Entendemos las restricciones presupuestarias y de recursos que enfrentan estas organizaciones, y hemos diseñado modelos de servicio que proporcionan protección robusta sin los costes prohibitivos tradicionales de los SOCs corporativos.

⚡️ Implementación rápida y atención personalizada

A diferencia de la construcción de un SOC interno que puede requerir meses o años, el centro de operaciones de seguridad de Talio puede estar operativo protegiendo tu organización en semanas. Este tiempo de implementación rápido resulta crítico cuando enfrentas requisitos regulatorios inminentes o has identificado exposiciones de riesgo que necesitas resolver urgentemente.

Aunque operamos tecnología avanzada y procesos estandarizados, reconocemos que cada organización tiene características únicas. Nuestro modelo de servicio combina eficiencia operativa con atención personalizada. Cuentas con gestores de cuenta dedicados que comprenden tu negocio, tu industria y tus desafíos específicos.

🧩 Integración con servicios complementarios

El centro de operaciones de seguridad de Talio no opera aisladamente. Se integra con nuestro portafolio completo de servicios de ciberseguridad y cumplimiento: consultoría estratégica para definir tu postura de seguridad, auditorías técnicas para identificar vulnerabilidades, formación para fortalecer el factor humano, y software canal de denuncias para cumplimiento ético y regulatorio.

Esta integración crea sinergias que multiplican la efectividad de cada componente individual. Por ejemplo, hallazgos de auditorías alimentan directamente las reglas de detección del SOC, mientras que insights del SOC 24/7 informan la priorización de iniciativas de formación.

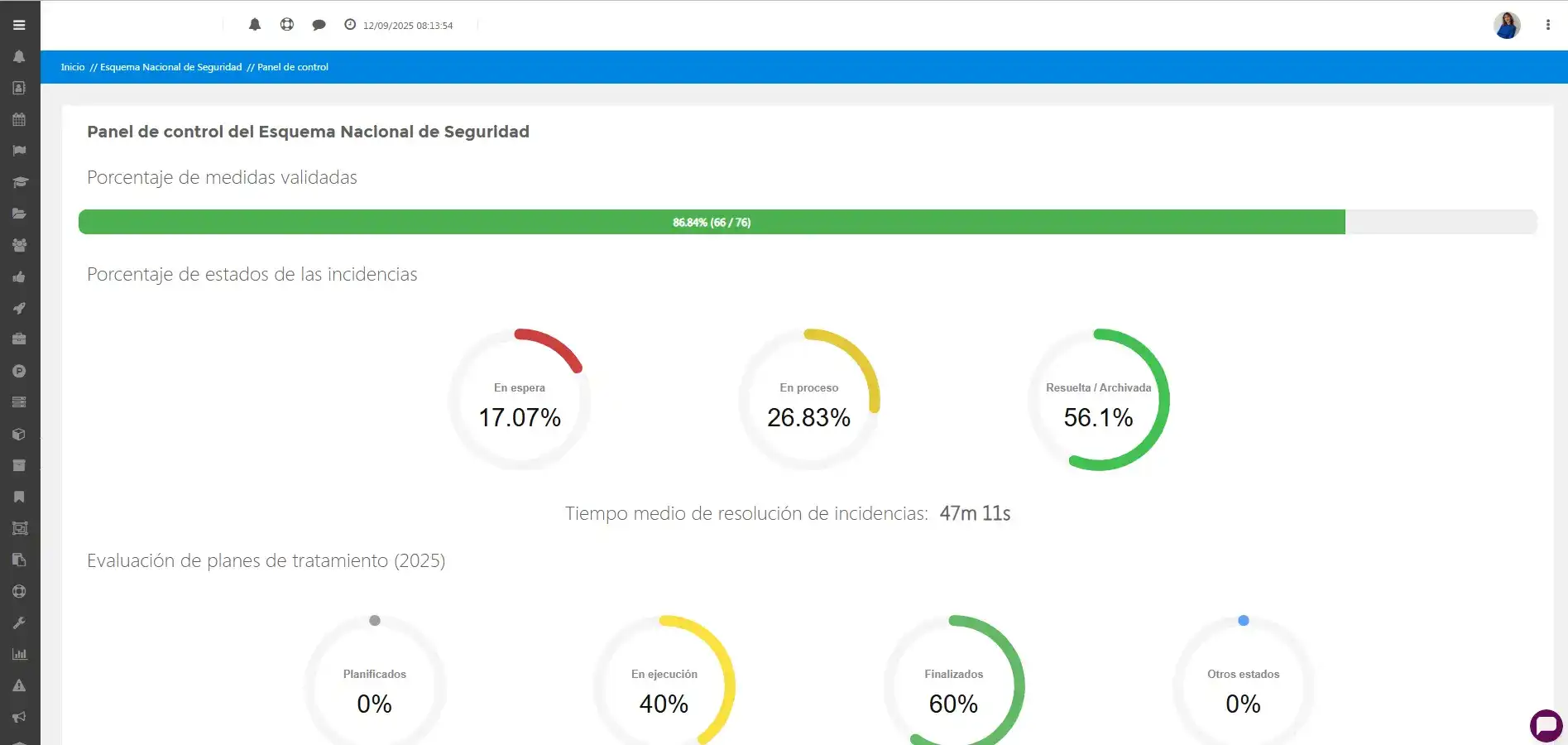

🤝🏼 Transparencia y reporting

Proporcionamos visibilidad completa sobre la actividad de seguridad mediante dashboards en tiempo real y reportes periódicos detallados. Sabes exactamente qué está ocurriendo en tu infraestructura, qué amenazas hemos detectado y bloqueado, y cómo evoluciona tu postura de seguridad a lo largo del tiempo.

Esta transparencia resulta valiosa no solo para equipos técnicos, sino también para dirección y consejos de administración que necesitan comprender el estado de la ciberseguridad corporativa en términos de riesgo empresarial.

Preguntas Frecuentes sobre Centro de Operaciones de Seguridad

¿Cuánto cuesta implementar un centro de operaciones de seguridad?

Los costes varían significativamente según el modelo elegido. Un SOC interno puede requerir inversiones de cientos de miles de euros en tecnología y personal. Un centro de operaciones de seguridad externalizado opera mediante modelo de suscripción mensual, con costes que dependen del tamaño de infraestructura protegida y nivel de servicio requerido. Para PYMES, soluciones externalizadas resultan significativamente más accesibles que construcción interna.

¿Cuánto tiempo se necesita para implementar un SOC?

Construir un SOC interno puede requerir 12-18 meses o más, considerando reclutamiento de personal, adquisición de tecnología, construcción de procesos y alcance de madurez operativa. Un SOC externalizado puede estar operativo en 4-8 semanas, proporcionando protección inmediata mientras tu organización se familiariza con la nueva capacidad.

¿Necesito personal de seguridad interno para trabajar con un SOC externalizado?

No es imprescindible. Un centro de operaciones de seguridad profesional puede funcionar como tu departamento de ciberseguridad completo. Sin embargo, organizaciones más grandes se benefician de mantener contactos técnicos internos que puedan coordinar con el SOC y facilitar acciones que requieran conocimiento interno específico.

¿Qué diferencia hay entre un SOC y un NOC?

Un NOC (Network Operations Center) se centra en disponibilidad y rendimiento de infraestructura de IT, monitorizando caídas de servicio, problemas de conectividad y rendimiento de aplicaciones. Un centro de operaciones de seguridad se especializa exclusivamente en detectar y responder a amenazas de ciberseguridad. Aunque complementarios, tienen objetivos diferentes: el NOC mantiene sistemas funcionando, el SOC los mantiene seguros.

¿Un SOC puede protegerme contra ransomware?

Un SOC 24/7 constituye una defensa crítica contra ransomware mediante detección temprana de comportamientos asociados con este tipo de ataques: movimiento lateral anómalo, acceso inusual a múltiples archivos, comunicaciones con infraestructura de comando y control. La detección temprana permite bloquear ataques antes de que cifren datos masivamente. Sin embargo, ninguna solución proporciona protección 100% garantizada, por lo que el SOC debe complementarse con copias de seguridad robustas y formación de usuarios.

¿Cómo sé si mi empresa necesita un centro de operaciones de seguridad?

Considera implementar un SOC si: manejas datos sensibles o regulados, tienes infraestructura tecnológica compleja, enfrentas requisitos de cumplimiento como ENS o NIS2, has sufrido incidentes de seguridad previamente, tu equipo de IT está sobrecargado con tareas de seguridad, operas en sectores objetivo frecuente de ciberataques, o simplemente valoras la tranquilidad de protección continua profesional.

¿Qué información debe compartir mi empresa con un SOC externalizado?

Un centro de operaciones de seguridad necesita visibilidad sobre logs de sistemas, alertas de herramientas de seguridad, configuraciones de infraestructura crítica, y contexto sobre aplicaciones y procesos de negocio importantes. Los proveedores profesionales establecen acuerdos de confidencialidad estrictos y cumplen regulaciones de protección de datos. La información compartida se utiliza exclusivamente para propósitos de seguridad.

¿Un SOC reemplaza otras medidas de seguridad?

No. Un centro de operaciones de seguridad complementa, no reemplaza, controles de seguridad fundamentales como firewalls, antivirus, gestión de parches, control de accesos y formación de usuarios. El SOC monitoriza y coordina estas defensas, detectando cuando fallan y respondiendo rápidamente, pero necesita que existan controles básicos sobre los cuales operar.

¿El SOC de Talio cumple con ENS, NIS2 e ISO 27001?

Sí. Nuestro centro de operaciones de seguridad está diseñado específicamente para facilitar el cumplimiento de estas normativas. Generamos automáticamente la documentación, registros de eventos, evidencias de respuesta a incidentes y reportes necesarios para auditorías de ENS, NIS2 e ISO 27001. Nuestra especialización en el marco regulatorio español garantiza que los controles implementados se alinean con los requisitos específicos de cada normativa.

¿Puedo empezar con servicios básicos de SOC y expandir después?

Sí. Muchas organizaciones adoptan aproximaciones por fases, comenzando con servicios core de detección y respuesta, y expandiendo gradualmente hacia capacidades avanzadas como threat hunting proactivo, análisis forense profundo, o integración con más fuentes de datos. En Talio ofrecemos modelos escalables que crecen con tus necesidades, permitiéndote ajustar el nivel de servicio según evoluciona tu madurez de ciberseguridad.

Nuestro SOC está listo para vigilar y garantizar el desarrollo operativo de tu negocio.

Te mostramos como un SOC 24/7 garantiza las operaciones de tus sistemas.